En dix ans de couverture de l'écosystème tech français, j'ai vu la question de la souveraineté numérique passer du statut de sujet de niche à celui de priorité stratégique pour les DSI et les RSSI. La cyberattaque de l'hôpital de Corbeil-Essonnes en 2022, le piratage de données chez des opérateurs télécoms, les alertes répétées de l'ANSSI : les signaux d'alarme se multiplient. Et pourtant, beaucoup d'organisations continuent de confier leur sécurité informatique à des acteurs américains, britanniques ou asiatiques, sans mesurer vraiment les risques que cela implique.

Choisir un acteur français pour sa cybersécurité n'est pas un réflexe chauvin. C'est une décision qui repose sur des arguments juridiques, réglementaires et opérationnels concrets. Entre le Cloud Act américain, les exigences du RGPD, les nouvelles obligations NIS2 et DORA, le contexte a profondément changé ces trois dernières années. Faire l'impasse sur ces réalités, c'est exposer son organisation à des risques que les contrats de service étrangers ne couvriront jamais.

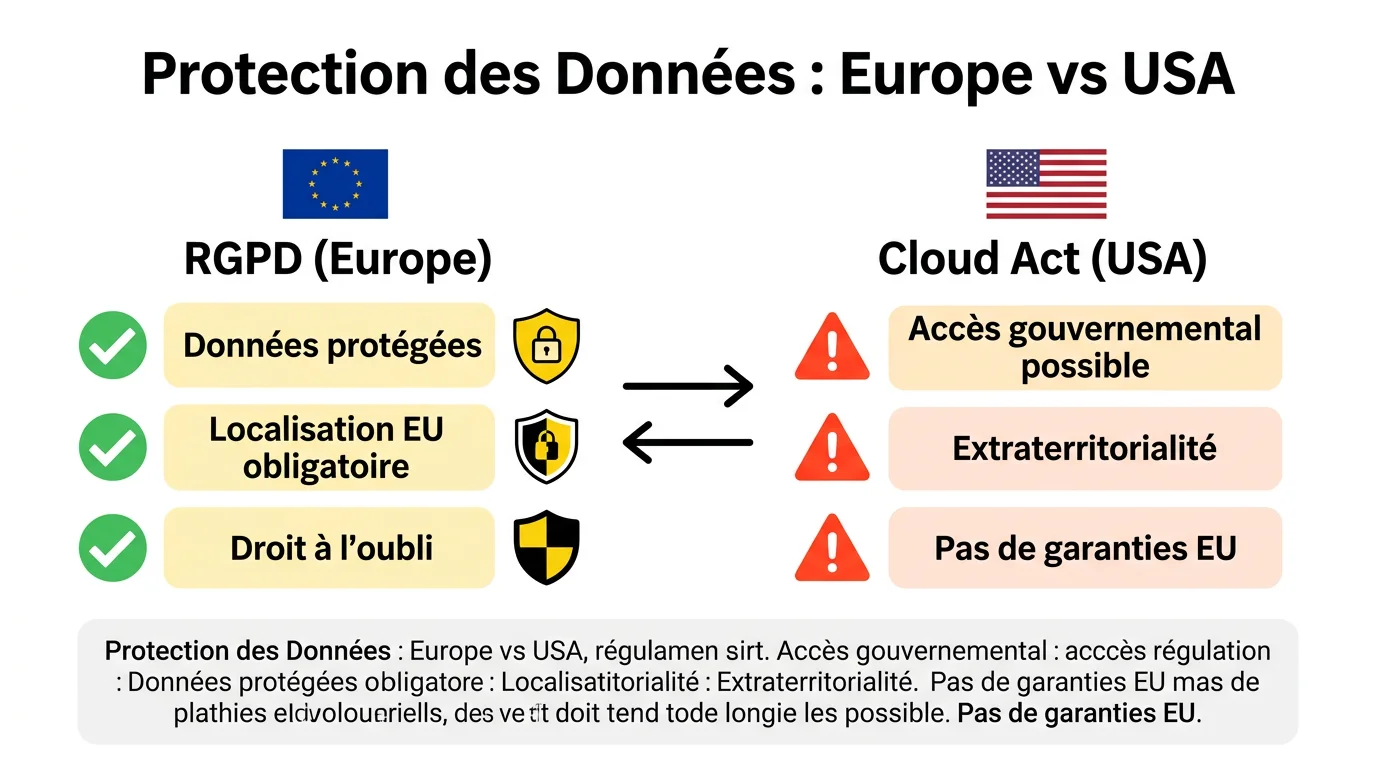

Ce que le Cloud Act change vraiment pour vos données

Le Cloud Act (Clarifying Lawful Overseas Use of Data Act), adopté aux États-Unis en 2018, autorise les autorités américaines à exiger d'une entreprise américaine qu'elle leur remette des données stockées sur n'importe quel serveur dans le monde, y compris en Europe. Ce texte s'applique à toutes les filiales, sous-traitants et partenaires des groupes américains, quelle que soit leur localisation géographique.

Concrètement, si votre entreprise stocke des données chez un hébergement sur serveur dédié ou utilise un antivirus d'éditeur américain, ces données peuvent légalement être transmises aux autorités fédérales américaines sans que vous en soyez informé. Les contrats de confidentialité que vous avez signés ne font pas le poids face à une injonction légale.

Un prestataire français, lui, est soumis au droit français et au droit européen. Il ne peut transmettre vos données qu'à des autorités françaises ou européennes, dans un cadre légal que vous connaissez et pouvez anticiper. Les organisations qui surveillent les cybermenaces à l'échelle nationale confirment que cette différence de régime juridique est fondamentale, et beaucoup de directions juridiques commencent seulement à l'intégrer dans leurs appels d'offres.

Les prestataires français ont une vraie longueur d'avance sur le RGPD

Un prestataire de cybersécurité français connaît le RGPD par construction : il est né dedans, formé dedans, audité dessus. Ce n'est pas le cas de tous les acteurs étrangers, qui doivent adapter leurs produits et processus à une réglementation qui n'est pas leur ADN. Cette différence se ressent dans les contrats, dans les DPA (Data Processing Agreements) et dans la réactivité en cas d'incident.

Le RGPD, avec ses obligations RGPD pour les entreprises en cybersécurité (pseudonymisation, chiffrement, notification des violations dans les 72 heures, analyse d'impact (PIA) pour les traitements à risque) est intégré nativement dans les offres des prestataires français. J'ai eu l'occasion, lors d'un audit d'un SOC parisien en 2023, de constater à quel point les équipes locales avaient internalisé ces réflexes là où leurs homologues américains traitaient encore la conformité RGPD comme une contrainte externalisée à un juriste.

La conformité n'est pas seulement une question de droit : c'est aussi une question de culture opérationnelle. Les prestataires français ont développé des workflows entiers autour des obligations de notification, de traçabilité et de minimisation des données.

Transferts de données hors UE : un casse-tête que les acteurs français évitent

Depuis les arrêts Schrems I (2015) et Schrems II (2020) de la Cour de justice de l'UE, les transferts de données personnelles vers les États-Unis sont soumis à des conditions extrêmement strictes. Le Privacy Shield a été invalidé. Le nouveau cadre transatlantique de protection des données (DPF) adopté en 2023 est lui-même contesté devant les juridictions européennes.

Travailler avec un prestataire français règle ce problème à la source. Pas de transfert hors UE, pas de risque juridique associé, pas de veille permanente sur l'évolution des cadres réglementaires américains.

Qualifications ANSSI : ce que SecNumCloud et CSPN garantissent vraiment

L'Agence nationale de la sécurité des systèmes d'information (ANSSI) est l'autorité nationale française en cybersécurité. Elle délivre plusieurs qualifications et certifications qui apportent des garanties objectives sur le niveau de sécurité d'un produit ou d'un service.

SecNumCloud, le niveau le plus exigeant pour les services cloud

SecNumCloud est la qualification ANSSI pour les prestataires de services cloud. Elle garantit que le service respecte un niveau de sécurité élevé, que les données sont hébergées en France ou dans l'UE, et que le prestataire est immunisé contre les législations extraterritoriales (comme le Cloud Act). Obtenir cette qualification est un processus long et exigeant : audit de code, tests d'intrusion, évaluation des processus organisationnels.

À ce jour, seuls quelques acteurs détiennent la qualification SecNumCloud, dont la liste figure dans le catalogue des solutions certifiées et qualifiées ANSSI publié par l'agence. Ce sont presque exclusivement des acteurs français ou européens : un prestataire américain, même de bonne volonté, ne peut pas l'obtenir, car la qualification exige l'absence de capital ou de contrôle étranger susceptible d'entraîner une obligation de communication sous contrainte légale étrangère.

CSPN et critères communs, pour évaluer les produits de sécurité

La Certification de Sécurité de Premier Niveau (CSPN) évalue les produits de sécurité (firewalls, antivirus, solutions de chiffrement) selon une procédure allégée. Les Critères Communs (CC) sont le niveau supérieur, reconnu à l'échelle internationale. Ces certifications attestent qu'un produit fait bien ce qu'il prétend faire, sans porte dérobée ni vulnérabilité connue.

Stormshield, acteur français majeur de la sécurité réseau, dispose de nombreux produits certifiés CSPN et CC. HarfangLab, spécialiste de l'EDR (Endpoint Detection and Response), a obtenu la qualification ANSSI pour sa solution. Ces labels ne sont pas que du marketing : ce sont des centaines d'heures d'audit par des laboratoires agréés indépendants.

Tableau comparatif : qualifications ANSSI et équivalents étrangers

| Qualification / Certification | Délivré par | Portée | Acteurs étrangers éligibles ? |

|---|---|---|---|

| SecNumCloud | ANSSI (France) | Services cloud souverains | Non (clause d'immunité extraterritoriale) |

| CSPN | ANSSI (France) | Produits de sécurité | Oui, sous conditions |

| Critères Communs (EAL) | ANSSI / SOGIS | Produits logiciels/matériels | Oui (reconnaissance internationale) |

| PASSI | ANSSI (France) | Prestataires d'audit SSI | Possible, rare en pratique |

| PRIS | ANSSI (France) | Prestataires de réponse aux incidents | Très rare (contraintes de présence FR) |

| SOC 2 Type II | AICPA (États-Unis) | Contrôles organisationnels cloud | Oui (cadre américain) |

| ISO 27001 | ISO (international) | Système de management de la sécurité | Oui (standard mondial) |

NIS2 et DORA favorisent les acteurs locaux. Voici pourquoi.

La directive NIS2, transposée en droit français depuis octobre 2024, étend massivement le périmètre des entités soumises à des obligations de cybersécurité. Là où NIS1 concernait environ 300 opérateurs en France, NIS2 en touche plusieurs milliers : administrations, hôpitaux, collectivités, ETI dans des secteurs critiques (énergie, transport, eau, alimentation, santé, infrastructures numériques).

Ces entités doivent désormais mettre en place des mesures de gestion des risques cyber, notifier les incidents sous 24 heures, et s'assurer que leurs prestataires de services numériques respectent eux-mêmes des exigences de sécurité. La chaîne de responsabilité remonte, comme le détaille l'analyse des obligations NIS 2 en cybersécurité publiée par des spécialistes du droit numérique. Un prestataire étranger qui n'est pas en mesure de démontrer sa conformité au droit européen devient un risque juridique pour l'entité qui le choisit.

DORA : les acteurs financiers sous pression maximale

Le règlement DORA (Digital Operational Resilience Act), entré en application en janvier 2025, s'applique à l'ensemble du secteur financier européen : banques, assurances, sociétés de gestion, infrastructures de marchés. Il impose des exigences très précises sur la résilience opérationnelle numérique, les tests d'intrusion, la gestion des risques liés aux tiers et la concentration des risques sur des prestataires critiques.

DORA introduit la notion de "concentration de risques" : si trop d'entités financières européennes dépendent du même prestataire tiers, cela devient un risque systémique. Les régulateurs européens regardent d'un mauvais oeil la dépendance massive aux hyperscalers américains, et les travaux menés pour sécuriser les accès distants aux applications critiques illustrent bien les nouvelles exigences auxquelles les acteurs financiers doivent se plier. Ils ont donc un intérêt réglementaire direct à diversifier leurs prestataires vers des acteurs européens et français.

Risques géopolitiques : ce que les brochures des éditeurs étrangers ne disent pas

La géopolitique n'est plus un sujet réservé aux ambassades. Elle s'est invitée dans les salles de crise des DSI et dans les comités de direction des ETI. La guerre en Ukraine a démontré que des solutions technologiques pouvaient être instrumentalisées dans un conflit, que des mises à jour logicielles pouvaient servir de vecteur d'attaque (l'affaire NotPetya, attribuée à la Russie, avait déjà montré la voie), et que la dépendance à des infrastructures étrangères pouvait devenir une vulnérabilité stratégique.

Les entreprises chinoises de cybersécurité font l'objet d'une vigilance accrue en Europe. Aux États-Unis, des acteurs comme Kaspersky (russe) ont été interdits des marchés fédéraux. En France, l'ANSSI a publié plusieurs avis de sécurité recommandant la prudence vis-à-vis de certains équipements et logiciels d'origine étrangère, une tendance que documentent régulièrement les acteurs français de la cybersécurité souveraine dans leurs analyses de marché. Ces signaux ne sont pas anodins pour qui gère des systèmes d'information sensibles.

La dépendance technologique, un risque que peu d'organisations anticipent vraiment

Un prestataire étranger peut décider unilatéralement d'arrêter son service, de modifier ses conditions tarifaires ou de se retirer d'un marché pour des raisons politiques ou commerciales. Rappelons que plusieurs éditeurs américains ont suspendu leurs services en Russie après 2022, parfois du jour au lendemain. Si demain un contexte géopolitique adverse conduisait un prestataire américain à restreindre ses services en Europe, quels seraient vos plans de continuité ?

Un acteur français ancré sur son territoire national, dont la protection des données en entreprise est le coeur de métier réglementé, ne présente pas ce type de risque. Sa pérennité est liée au marché français et européen. Ses intérêts stratégiques sont alignés avec ceux de ses clients.

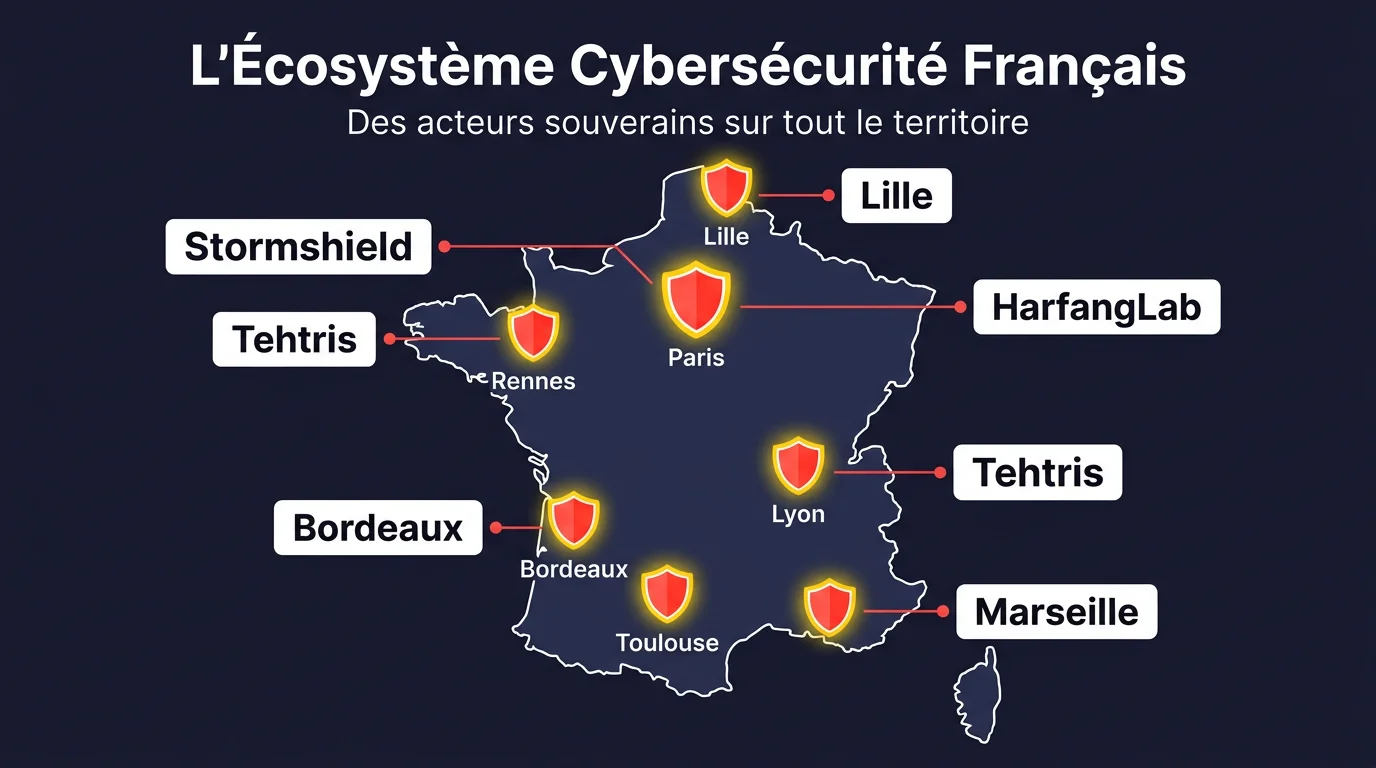

L'écosystème français de cybersécurité tient vraiment la route

La France est l'un des pays européens avec l'écosystème de cybersécurité le plus dense. Et contrairement à ce qu'on entend parfois, ce n'est pas du nationalisme techno : c'est factuel. Le Campus Cyber, inauguré à La Défense en 2022, rassemble plus de 1 800 collaborateurs issus de 130 organisations différentes. Une filière structurée, avec une chaîne de valeur complète allant de la recherche fondamentale aux services managés.

Les acteurs de référence : Stormshield, Tehtris, HarfangLab

Stormshield est sans doute l'acteur français le plus connu sur le segment des firewalls et de la sécurité réseau. Filiale d'Airbus, l'entreprise propose des solutions certifiées par l'ANSSI et déployées dans des environnements critiques : défense, énergie, industrie. Ses produits sont soumis à des audits réguliers et bénéficient d'une reconnaissance croissante à l'international.

Tehtris est aujourd'hui référencée par Gartner dans ses rapports sur les plateformes XDR, en tant que plateforme de cybersécurité autonome et souveraine. La société bordelaise, dont les algorithmes détectent en temps réel les signes d'une compromission sur l'ensemble des terminaux, a la particularité de neutraliser les cyberattaques sans intervention humaine, grâce à de l'intelligence artificielle développée en France. HarfangLab, de son côté, propose un EDR qualifié ANSSI qui s'est rapidement imposé comme une alternative sérieuse aux solutions américaines sur le marché de la détection des menaces sur les postes de travail.

Mailinblack : protéger le vecteur d'attaque numéro 1

Le mail reste le premier vecteur d'intrusion dans les systèmes d'information : plus de 90 % des cyberattaques commencent par un email de phishing ou un lien malveillant. mailinblack sécurité est un acteur français spécialisé dans la protection des messageries professionnelles et la sensibilisation des collaborateurs à la cybersécurité. Sa plateforme combine filtrage des emails entrants, simulation de phishing et formation des utilisateurs, le tout hébergé en France et conforme au RGPD. Pour les organisations qui cherchent à sécuriser ce point d'entrée critique avec une solution souveraine, Mailinblack est une référence solide de l'écosystème national.

Un tissu de PME et d'ETI spécialisées

Au-delà des grandes références, la France dispose d'un tissu dense de PME et d'ETI spécialisées dans des niches pointues : sécurité des systèmes industriels (OT/ICS), protection des identités, analyse forensique, chiffrement des communications, sécurité des objets connectés. Ces entreprises forment un vivier d'expertise local, souvent issu des filières de la défense ou des grandes écoles d'ingénieurs. Leur proximité géographique et culturelle avec leurs clients est un avantage concret en situation de crise.

Comment choisir son prestataire de cybersécurité français ?

Choisir un prestataire de cybersécurité français, c'est d'abord définir ce que l'on entend par "français" : implantation commerciale en France, capital majoritairement français, absence de contrôle par une entité étrangère susceptible d'être soumise à une législation extraterritoriale. Ces trois critères ne vont pas toujours ensemble. Certains acteurs se présentent comme "français" tout en ayant des actionnaires américains ou en stockant leurs données dans des datacenters irlandais.

Les qualifications ANSSI sont le filtre le plus fiable. Un prestataire qualifié PASSI pour les audits, qualifié PRIS pour la réponse aux incidents, ou proposant des services hébergés sur une infrastructure SecNumCloud (dont les exigences autour de l'hébergement dans le cloud souverain français sont détaillées par les opérateurs du secteur) apporte des garanties vérifiables et auditées. C'est beaucoup plus solide qu'une déclaration marketing sur la souveraineté.

Les questions à poser lors d'un appel d'offres

Lors de mes échanges avec des RSSI d'ETI et d'administrations locales, j'ai identifié les questions qui font vraiment la différence dans la sélection d'un prestataire : où les données sont-elles hébergées et traitées ? Quelle loi s'applique en cas de litige ou de réquisition judiciaire ? Le prestataire est-il soumis à une législation extraterritoriale (Cloud Act, FISA, loi de renseignement chinoise) ? Quelles sont ses qualifications ANSSI ? Où sont localisées les équipes de support et de réponse aux incidents ?

Ces questions peuvent sembler arides, mais elles permettent de distinguer les prestataires qui font de la souveraineté un vrai modèle opérationnel de ceux qui en font un argument commercial creux. Pour les organisations soucieuses d'évaluer aussi leurs canaux de communication, les alternatives souveraines à la messagerie sont un prolongement naturel de cette démarche globale de mise en conformité. Un prestataire sérieux répond à ces questions sans hésitation et fournit des preuves documentées.

Terrain, objectifs, niveau : par où commencer ?

La maturité cyber de votre organisation détermine le type de prestataire dont vous avez besoin. Une PME sans RSSI interne aura besoin d'un MSSP (Managed Security Service Provider) capable de gérer intégralement sa sécurité. Pour une ETI avec une équipe IT déjà structurée, la logique est différente : elle cherchera plutôt des briques technologiques souveraines (EDR, SIEM, protection email) et des capacités d'audit externes. Les entités régulées par NIS2 ou DORA ont quant à elles une contrainte supplémentaire : leur prestataire doit être en mesure de justifier sa conformité réglementaire auprès des superviseurs.

L'écosystème français couvre aujourd'hui l'ensemble de ces besoins. Les tarifs sont comparables aux solutions étrangères. Le bon niveau d'expertise existe sur chaque segment. L'argument « la souveraineté coûte plus cher » a largement perdu de sa pertinence ces trois dernières années.

Questions fréquentes sur la cybersécurité souveraine française

Pourquoi choisir un acteur français pour sa cybersécurité plutôt qu'américain ?

Un acteur français est soumis au seul droit français et européen, immunisé contre le Cloud Act américain, et aligné avec les exigences du RGPD. Il peut obtenir les qualifications ANSSI (SecNumCloud, CSPN, PASSI, PRIS) inaccessibles aux acteurs soumis à une législation extraterritoriale étrangère. C'est une garantie juridique, opérationnelle et stratégique que les contrats avec des prestataires étrangers ne peuvent pas offrir.

Qu'est-ce que la qualification SecNumCloud et pourquoi est-elle importante ?

SecNumCloud est la qualification délivrée par l'ANSSI aux prestataires de services cloud qui atteignent un très haut niveau de sécurité et qui garantissent que leurs données ne peuvent pas être soumises à des législations extraterritoriales étrangères. C'est le label de référence pour les administrations et les entreprises traitant des données sensibles ou classifiées. Seuls des acteurs français ou européens sans capital extraeuropéen peuvent l'obtenir.

Les solutions françaises de cybersécurité sont-elles aussi performantes que les solutions américaines ?

Oui. Des acteurs comme Tehtris, HarfangLab ou Stormshield figurent dans les rapports des grands analystes mondiaux (Gartner, Forrester) et sont déployés dans des environnements parmi les plus exigeants au monde (défense, nucléaire, systèmes industriels critiques). La performance technique n'est plus le différenciateur : les acteurs français ont atteint la parité fonctionnelle avec leurs concurrents américains sur la plupart des segments.

NIS2 oblige-t-elle à utiliser des prestataires français ou européens ?

NIS2 n'impose pas explicitement de recourir à des acteurs français ou européens. Elle impose cependant aux entités concernées de s'assurer que leurs prestataires de services numériques respectent eux-mêmes des exigences de sécurité élevées et sont capables de justifier leur conformité. En pratique, cela favorise fortement les acteurs qualifiés par l'ANSSI ou certifiés selon des référentiels européens, qui sont quasi-exclusivement des acteurs français ou européens.

Qu'est-ce que le Cloud Act et comment affecte-t-il ma cybersécurité ?

Le Cloud Act est une loi américaine de 2018 qui autorise les autorités fédérales américaines à exiger d'une entreprise américaine la remise de données stockées sur n'importe quel serveur dans le monde. Si vous utilisez un prestataire de cybersécurité américain, vos données peuvent légalement être transmises aux autorités américaines, même si elles sont hébergées en France, sans que vous en soyez nécessairement informé.

Comment vérifier qu'un prestataire est vraiment souverain ?

Trois points à vérifier : ses qualifications ANSSI sur le site officiel de l'agence (anssi.gouv.fr), la structure capitalistique (pas de capital extraeuropéen susceptible d'entraîner une soumission à une législation étrangère), et l'emplacement réel des données hébergées et traitées. Un prestataire vraiment souverain répond à ces questions avec des preuves documentées, pas avec des déclarations générales.

DORA concerne-t-il uniquement les banques ?

Non. DORA s'applique à l'ensemble du secteur financier européen au sens large : banques, assurances, sociétés de gestion d'actifs, fonds de pension, infrastructures de marchés financiers, établissements de paiement, émetteurs de cryptoactifs. Depuis janvier 2025, toutes ces entités doivent démontrer leur résilience opérationnelle numérique et s'assurer que leurs prestataires tiers respectent des exigences de sécurité adaptées.