Une PME sur deux touchée par un ransomware en 2023 n'avait aucune politique documentaire formalisée. Ce chiffre, je l'ai vu se confirmer sur le terrain lors de dizaines de missions en ESN : les entreprises investissent dans des antivirus, des firewalls, mais laissent leurs documents sensibles circuler par e-mail, stockés dans des dossiers partagés sans contrôle d'accès. La sécurité de la gestion des documents numériques en entreprise est une discipline à part entière, pas un simple paramètre dans un logiciel.

Ce tour d'horizon couvre le choix d'une GED, les normes d'archivage, la conformité RGPD et la protection contre les ransomwares. De quoi bâtir une stratégie documentaire solide, quelle que soit la taille de votre organisation.

Qu'est-ce qu'une GED et pourquoi est-elle indispensable ?

Une GED (gestion électronique des documents) est un système qui centralise la capture, le classement, la diffusion et l'archivage des documents d'une organisation. Elle remplace les arborescences de dossiers partagés, les boîtes e-mail débordantes et les serveurs de fichiers sans gouvernance.

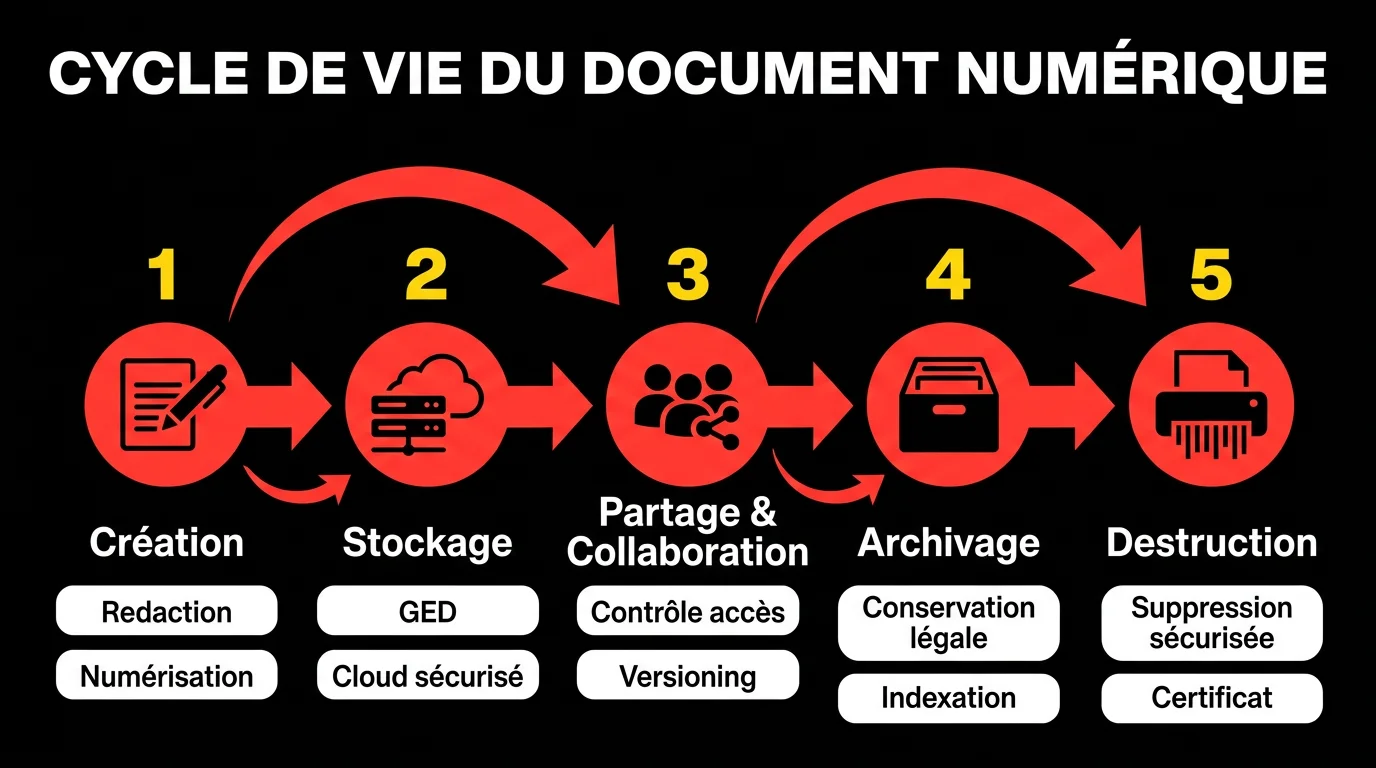

Son rôle dépasse le simple rangement : elle structure le cycle de vie complet d'un document, de sa création à sa destruction légale.

Les bénéfices mesurables sont bien documentés. Les entreprises qui déploient une solution de GED adaptée à leurs usages réduisent en moyenne de 30 à 50 % le temps passé à chercher un document. Elles diminuent les erreurs liées aux doublons de versions et gagnent en réactivité lors des audits ou contentieux. Pour les équipes dispersées en télétravail, la GED devient l'épine dorsale du travail collaboratif.

Mais la GED n'est pas qu'un outil de productivité. Elle est aussi le premier rempart contre les pertes de données. Un document mal classé est un document potentiellement perdu. Un document accessible à tous les employés sans restriction est un document exposé. La gouvernance documentaire commence ici.

-

01Politique de sécurité documentaireUne charte ou politique interne définit les règles de création, stockage, partage et destruction des documents. Elle est validée par la direction et portée à connaissance de tous les collaborateurs.Critique

-

02Chiffrement des données sensiblesLes documents confidentiels sont chiffrés au repos (stockage) et en transit (transfert). Le chiffrement AES-256 est la norme minimale recommandée pour les fichiers critiques de l'entreprise.Critique

-

03Contrôle d'accès par rôleL'accès aux documents est segmenté selon les fonctions (principe du moindre privilège). Chaque collaborateur accède uniquement aux dossiers nécessaires à son activité, avec des droits précis (lecture, modification, suppression).Critique

-

04Sauvegardes régulières et testéesLes documents sont sauvegardés selon la règle 3-2-1 : 3 copies, sur 2 supports différents, dont 1 hors site. Les restaurations sont testées au minimum une fois par trimestre pour garantir leur efficacité.Critique

-

05Utilisation d'une GED certifiéeLa gestion électronique des documents (GED) repose sur un logiciel certifié garantissant la traçabilité, le versioning et l'intégrité des fichiers. Le recours à des solutions non homologuées ou au stockage personnel est interdit.Important

-

06Formation des employésLes collaborateurs sont formés aux bonnes pratiques de sécurité documentaire : gestion des mots de passe, reconnaissance du phishing, manipulation des documents sensibles et procédures de signalement d'incident.Important

-

07Audits de sécurité réguliersDes audits internes ou externes permettent de détecter les failles, accès non autorisés et dérives de pratiques. Un audit annuel est le minimum recommandé, avec un rapport d'actions correctives suivi.Important

-

08Conformité RGPDLes documents contenant des données personnelles sont recensés dans un registre de traitement. Les durées de conservation, les droits d'accès et les procédures de suppression respectent les exigences du Règlement Général sur la Protection des Données.Important

-

09Plan de reprise d'activité (PRA)Un plan documenté définit les procédures à suivre en cas d'incident majeur (ransomware, sinistre, perte de données). Il précise les responsables, les délais de reprise (RTO) et les points de restauration cibles (RPO).Standard

-

10Veille sur les menacesL'entreprise suit activement les alertes de l'ANSSI, les bulletins de sécurité de ses éditeurs et les actualités sur les nouvelles menaces (ransomwares, fuites de données, vulnérabilités zero-day) afin d'adapter ses pratiques en continu.Standard

Quelles menaces pèsent réellement sur vos documents numériques ?

Les documents numériques d'une entreprise sont exposés à des menaces bien différentes : les attaques externes comme les ransomwares, les erreurs humaines internes et les risques de non-conformité réglementaire. Chaque catégorie peut déboucher sur des conséquences financières et juridiques sévères, parfois irréversibles.

Les ransomwares restent aujourd'hui la menace la plus destructrice pour les données documentaires. Le mode opératoire est rodé : l'attaquant chiffre l'intégralité des fichiers accessibles depuis un poste compromis, y compris les partages réseau. J'ai accompagné une PME industrielle de 80 salariés qui a perdu trois ans de devis, contrats et plans techniques en une nuit. Le dossier partagé Windows était monté en lecteur réseau sur tous les postes. Un seul clic sur une pièce jointe malveillante a tout chiffré.

Les fuites de données arrivent souvent de l'intérieur : un employé qui envoie un contrat par e-mail non sécurisé, un sous-traitant ayant conservé des accès après la fin d'une mission, un document confidentiel mis en pièce jointe dans un thread partagé. Selon l'ANSSI, plus de 60 % des incidents documentaires impliquent une erreur humaine ou un accès non révoqué.

La non-conformité est la troisième menace, souvent sous-estimée. Les spécialistes qui publient des bonnes pratiques GED soulignent que ne pas respecter les durées de conservation légales ou archiver des données personnelles sans base légale expose l'entreprise à des sanctions CNIL, des contentieux perdus et des redressements fiscaux.

Chiffrement, contrôle d'accès et traçabilité : les trois piliers

Une politique de sécurité documentaire repose sur des couches techniques qui se renforcent mutuellement. Déployer le chiffrement sans contrôle d'accès, ou le contrôle d'accès sans traçabilité, c'est accepter des angles morts.

Le chiffrement des données au repos et en transit

Le chiffrement transforme un document lisible en données illisibles sans la clé appropriée. Il doit s'appliquer à deux niveaux : au repos (les fichiers stockés sur disque ou en base de données) et en transit (les documents échangés entre serveurs ou transmis aux utilisateurs). Le standard AES-256, recommandé par l'ANSSI pour les données au repos, s'accompagne du protocole TLS 1.3 pour sécuriser les flux.

Un point souvent oublié : le chiffrement des sauvegardes. Sauvegarder des données sensibles sans les chiffrer revient à laisser une copie du coffre-fort derrière la porte de service. C'est un défaut que je retrouve dans la majorité des audits initiaux chez des PME, même celles qui ont déployé une GED.

La gestion des droits d'accès (IAM)

Le principe du moindre privilège stipule qu'un utilisateur ne doit accéder qu'aux documents strictement nécessaires à sa fonction. En pratique, cela signifie créer des profils d'accès par rôle (directeur financier, commercial, RH, prestataire externe) et non par individu. Les droits sont ainsi plus faciles à gérer lors d'un départ ou d'un changement de poste.

L'authentification multifacteur (MFA) doit être imposée pour tout accès distant sécurisé aux documents sensibles, en particulier depuis l'extérieur du réseau de l'entreprise. C'est une protection simple qui neutralise la grande majorité des tentatives de compromission par vol de mot de passe.

La traçabilité et les journaux d'audit

Chaque action sur un document (accès, modification, téléchargement) doit laisser une trace dans un journal d'audit immuable. En cas d'incident, c'est souvent le seul moyen de remonter à l'origine d'une fuite et de répondre aux exigences des autorités de contrôle. Une GED sérieuse propose ça en natif. Un simple serveur de fichiers partagés, non.

NF Z42-013, eIDAS, ISO 27001 : la valeur probante de vos archives

Archiver un document numériquement ne suffit pas à lui conférer une valeur juridique. Pour qu'une archive électronique soit opposable en justice ou lors d'un contrôle fiscal, elle doit respecter des normes précises garantissant son intégrité, son authenticité et sa lisibilité dans le temps.

La norme NF Z42-013 : l'archivage électronique probant en France

La norme NF Z42-013, publiée par l'AFNOR, définit les exigences pour un système d'archivage électronique (SAE) à valeur probante en droit français. Elle couvre la chaîne de confiance complète : capture du document original, calcul d'une empreinte cryptographique (hash), horodatage qualifié, stockage immuable et procédures de migration lors des changements de format. Une archive conforme NF Z42-013 peut être présentée comme preuve devant un tribunal.

Cette norme s'applique en priorité aux documents à fort enjeu légal : contrats, factures, bulletins de paie, actes notariés numérisés. Les entreprises soumises à des obligations de conservation longue durée (10 ans pour les documents comptables, 5 ans pour les contrats commerciaux) ont tout intérêt à s'appuyer sur un SAE certifié.

Le règlement eIDAS pour les échanges transfrontaliers

Le règlement européen eIDAS encadre les signatures électroniques et les services de confiance à l'échelle de l'Union européenne. Il définit trois niveaux de signature : simple, avancée et qualifiée. La signature électronique qualifiée (SEQ) a la même valeur juridique qu'une signature manuscrite dans tous les États membres. Pour les entreprises qui contractualisent avec des partenaires européens, le choix d'un prestataire de services de confiance qualifié (liste QTSP) est donc stratégique.

ISO 27001 : le référentiel global de la sécurité de l'information

La certification ISO 27001 atteste qu'une organisation a mis en place un système de management de la sécurité de l'information (SMSI) conforme aux meilleures pratiques internationales. Elle couvre bien plus que les documents : politiques de sécurité, gestion des incidents, continuité d'activité, sécurité physique.

Pour une PME, obtenir la certification n'est pas toujours réaliste. Mais s'appuyer sur son référentiel pour structurer sa démarche reste une excellente base de travail.

RGPD appliqué aux documents numériques : obligations concrètes

Le RGPD s'applique à tout document contenant des données à caractère personnel : fichiers RH, contrats clients, factures avec adresses, courriels professionnels. Ignorer ces obligations expose le dirigeant à une responsabilité personnelle.

La durée de conservation est limitée. Un document contenant des données personnelles ne peut pas être conservé indéfiniment. Il doit être supprimé ou anonymisé à l'issue de la durée légale applicable. En pratique, une GED conforme RGPD propose des politiques de rétention automatiques qui déclenchent une alerte ou une suppression à échéance.

Autre obligation : la traçabilité des traitements. Toute organisation traitant des données personnelles doit tenir un registre des activités de traitement (RAT), dont les modalités de tenue sont précisées dans le guide sécurité données personnelles de la CNIL. Ce registre recense les catégories de documents, leur finalité, leur durée de conservation et les destinataires. La DPA (anciennement CNIL) peut en demander communication à tout moment.

Troisième volet : les droits des personnes (accès, rectification, effacement). Une GED bien configurée permet de retrouver rapidement tous les documents liés à une personne et de les supprimer sur demande légitime. Sans outil adapté, répondre à une demande d'effacement dans le délai d'un mois imposé par le RGPD relève de l'exploit.

Durées de conservation légales : les principales références

| Type de document | Durée de conservation | Base légale |

|---|---|---|

| Documents comptables | 10 ans | Code de commerce, art. L123-22 |

| Contrats commerciaux | 5 ans | Code civil, art. 2224 |

| Bulletins de paie | 5 ans (employeur), 50 ans (salarié) | Code du travail, art. R3243-5 |

| Factures clients et fournisseurs | 10 ans | Code de commerce, art. L110-4 |

| Documents fiscaux | 6 ans | LPF, art. L102 B |

| Données candidats non retenus | 2 ans maximum | RGPD + recommandation CNIL |

| Contrats de travail | 5 ans après départ du salarié | Code du travail |

Cloud ou on-premise : quel hébergement pour vos documents ?

Le choix entre un hébergement cloud et une infrastructure on-premise (serveurs internes) est l'une des décisions les plus structurantes pour une politique de gestion documentaire. Il n'y a pas de réponse universelle : chaque option a ses avantages et ses contraintes selon le profil de l'entreprise.

| Critère | Cloud (SaaS/IaaS) | On-premise |

|---|---|---|

| Coût initial | Faible (abonnement mensuel) | Élevé (matériel + licences) |

| Coût à long terme | Abonnement récurrent, peut devenir élevé | Maîtrisé si bien dimensionné |

| Maintenance | À la charge du prestataire | À la charge de l'entreprise (ou DSI) |

| Accessibilité distante | Excellente (native) | Nécessite VPN ou reverse proxy |

| Souveraineté des données | Dépend du contrat et localisation data centers | Totale (serveurs sous contrôle) |

| Conformité RGPD | Variable selon prestataire (certifications HDS, SecNumCloud) | Maîtrisée si bonne gouvernance |

| Scalabilité | Immédiate | Limitée par le matériel |

| Risque ransomware | Limité si snapshots activés | Élevé si sauvegardes insuffisantes |

| Profil adapté | PME, startups, équipes distribuées | ETI, secteurs réglementés (santé, défense) |

Pour les entreprises soumises à des contraintes sectorielles fortes (santé avec hébergement HDS, défense avec qualification SecNumCloud), le cloud souverain français devient une option à part entière. Des acteurs comme OVHcloud, Scaleway ou Outscale proposent des infrastructures conformes aux référentiels de l'ANSSI.

La tendance de fond chez les PME que j'accompagne est au cloud hybride : les documents courants en SaaS pour la flexibilité, les archives légales sensibles sur infrastructure on-premise ou cloud souverain certifié. Pour les structures qui externalisent leur informatique, la cybersécurité des entreprises et la maîtrise des données sont souvent le critère décisif dans le choix de l'hébergement. Cette architecture mixte offre le meilleur équilibre entre agilité et contrôle.

PRA et protection ransomware : sauvegarder l'irremplaçable

Un plan de reprise d'activité (PRA) documentaire définit les procédures à activer après un incident grave : ransomware, incendie du datacenter, défaillance matérielle critique. Sans PRA formalisé, une attaque ransomware peut paralyser une entreprise pendant plusieurs semaines.

La règle de sauvegarde 3-2-1 reste la référence. Trois copies des données, sur deux supports différents, dont une hors site. Pour les documents numériques, cela se traduit concrètement par une sauvegarde locale (NAS), une sauvegarde sur bande ou disque externe déconnecté, et une réplication dans un cloud distinct de la GED principale. Le portail gestion électronique de documents de France Num rappelle que le point capital est le "déconnecté" : une sauvegarde montée en permanence en lecteur réseau sera chiffrée en même temps que le reste lors d'une attaque.

J'insiste sur ce point parce que c'est exactement ce qui s'est produit chez la PME industrielle mentionnée plus tôt. Leur sauvegarde NAS était accessible en permanence depuis le réseau. L'attaquant l'a chiffrée en même temps que les sources. Résultat : zéro récupération possible sans payer la rançon. Et même après paiement, la clé de déchiffrement fournie était partielle.

Les mesures anti-ransomware spécifiques aux documents

Les solutions GED modernes intègrent des mécanismes de détection comportementale : si un utilisateur accède à des centaines de fichiers en quelques secondes (comportement typique d'un processus de chiffrement), l'accès est automatiquement suspendu et une alerte est déclenchée. Cette détection précoce peut limiter les dégâts à quelques dizaines de fichiers au lieu de plusieurs milliers.

Les snapshots immuables forment une autre ligne de défense. Sur un stockage objet (S3, Azure Blob), il est possible de configurer un mode WORM (Write Once, Read Many) qui empêche toute modification ou suppression de fichier pendant une période définie. Même un attaquant avec des droits administrateur ne peut pas effacer ces snapshots.

Terrain, objectifs, budget : comment choisir sa GED ?

Choisir une GED ne se résume pas à comparer des fiches produit. La réussite d'un déploiement dépend avant tout de l'adéquation entre les fonctionnalités de l'outil, les usages réels des équipes et les contraintes réglementaires du secteur.

Les critères fonctionnels à évaluer

La capture automatique des documents (scan, import e-mail, connecteurs ERP) détermine la qualité de l'alimentation du système. Un outil difficile à alimenter sera contourné par les utilisateurs. L'interface de recherche plein texte et les métadonnées sont le deuxième critère : retrouver un document en moins de dix secondes doit être possible, même dans un fonds de plusieurs millions de fichiers.

La gestion des versions, les workflows de validation et la signature électronique intégrée sont des fonctionnalités à exiger pour les entreprises qui gèrent des processus contractuels. Les connecteurs avec la suite bureautique (Microsoft 365, Google Workspace) et les ERP (SAP, Sage, Odoo) conditionnent l'adoption par les équipes métier.

Les critères de sécurité non négociables

Certaines fonctionnalités de sécurité ne sont pas optionnelles : chiffrement AES-256 au repos et en transit, gestion fine des droits par rôle avec support LDAP/Active Directory, journal d'audit immuable, gestion automatique des durées de conservation. Sans ces quatre briques, la GED est un poids mort en cas d'incident.

La conformité aux normes est aussi un critère discriminant. Pour les entreprises françaises soumises à des obligations d'archivage numérique légal, chercher une solution certifiée ou compatible NF Z42-013 est essentiel. Pour les structures qui traitent des données de santé, le label HDS (hébergeur de données de santé) est obligatoire.

PME ou grande entreprise : des besoins différents

Une PME de 20 salariés n'a pas besoin d'un SAE certifié NF Z42-013 pour ses devis et ses notes de frais. Une solution SaaS comme M-Files, DocuWare ou Zeendoc couvre la majorité des usages à un coût maîtrisé. En revanche, un cabinet d'avocats, un établissement de santé ou une ETI qui contractualise avec des grands comptes devra aller vers des solutions plus robustes avec certification et audit de sécurité tiers.

Au fil de mes accompagnements, j'ai observé une constante : les entreprises qui réussissent leur transition documentaire sont celles qui ont nommé un référent interne dès le départ, formé leurs équipes à la logique de classement et révisé leurs processus avant de choisir l'outil. Pour les structures qui s'appuient sur des solutions IT pour entreprises externalisées, ce référent interne reste le garant de la cohérence entre les exigences métier et les choix techniques. La technologie vient en soutien d'une organisation pensée, elle ne remplace pas la gouvernance.

Bâtir une stratégie documentaire qui tient dans le temps

La sécurité documentaire n'est pas un projet qu'on boucle et qu'on oublie. Les menaces évoluent vite, les réglementations aussi. Une entreprise qui n'a pas revu son PRA depuis deux ans, ou dont les durées de conservation RGPD n'ont jamais été configurées dans la GED, est plus vulnérable qu'elle ne le croit.

Le retour sur investissement est concret : moins de temps perdu à chercher des fichiers, moins d'exposition lors d'un contrôle fiscal ou d'un audit, meilleure résilience face aux ransomwares. Pour la plupart des structures, ça se justifie dès que le volume documentaire dépasse quelques dizaines de milliers de fichiers. Soit très tôt dans l'activité.

FAQ sur la sécurité et la gestion des documents numériques en entreprise

Quelle est la différence entre une GED et un SAE ?

Une GED (gestion électronique des documents) gère le cycle de vie courant des documents : capture, classement, diffusion, collaboration. Un SAE (système d'archivage électronique) prend en charge la conservation à long terme avec valeur probante, en garantissant l'intégrité et l'authenticité des archives selon des normes comme la NF Z42-013. Beaucoup d'entreprises n'ont besoin que d'une GED. Le SAE s'impose quand des documents doivent tenir devant un juge ou un contrôleur fiscal.

Comment protéger ses documents numériques contre les ransomwares ?

La protection contre les ransomwares repose sur plusieurs mesures combinées : règle de sauvegarde 3-2-1 avec au moins une copie déconnectée du réseau, snapshots immuables (WORM), détection comportementale dans la GED, MFA sur tous les accès, et segmentation du réseau pour limiter la propagation. Tester le PRA régulièrement est aussi indispensable pour vérifier que les sauvegardes sont réellement utilisables.

Le RGPD impose-t-il de supprimer les documents après un certain délai ?

Oui. Le RGPD exige que les données à caractère personnel ne soient conservées que le temps nécessaire à leur finalité, dans la limite des durées légales applicables. Par exemple, les données d'un candidat non recruté doivent être supprimées dans les deux ans. Une GED conforme RGPD propose des politiques de rétention automatiques pour gérer ces échéances sans intervention manuelle.

Quelle norme garantit la valeur probante d'une archive électronique en France ?

La norme NF Z42-013 est la référence française pour l'archivage électronique à valeur probante. Elle définit les exigences techniques et organisationnelles pour qu'une archive numérique soit recevable en justice : empreinte cryptographique (hash), horodatage qualifié, stockage immuable et procédures de migration des formats. Pour les échanges contractuels transfrontaliers en Europe, le règlement eIDAS encadre les signatures électroniques qualifiées.

Cloud ou serveur interne : quelle solution est la plus sécurisée pour les documents d'entreprise ?

La réponse honnête : les deux peuvent être sécurisés. Le cloud mutualise la maintenance et intègre des protections avancées (snapshots, redondance géographique), mais confier ses données à un tiers reste un choix à assumer contractuellement. L'on-premise garde tout sous contrôle, à condition d'avoir une équipe capable de tenir le niveau. Pour les secteurs réglementés, le cloud souverain français certifié SecNumCloud ou HDS est souvent la meilleure option.

Quelles sont les durées de conservation légales des documents en entreprise ?

Les principales durées sont : 10 ans pour les documents comptables et les factures, 5 ans pour les contrats commerciaux et les contrats de travail après départ, 6 ans pour les documents fiscaux. Les bulletins de paie doivent être conservés 5 ans par l'employeur, mais 50 ans par le salarié pour sa retraite. Ces durées sont des minimums légaux : certains secteurs imposent des obligations plus longues.

Comment choisir une GED adaptée à une PME ?

Pour une PME, les critères prioritaires sont une prise en main rapide sans compétences informatiques avancées, des connecteurs avec les outils existants (Microsoft 365, logiciel comptable), une tarification à l'usage prévisible, et un support réactif en français. Les solutions SaaS comme Zeendoc, DocuWare Cloud ou M-Files répondent bien à ces besoins. La conformité RGPD intégrée (gestion des durées de conservation, droits d'accès granulaires) doit être vérifiée avant tout engagement.