Il était 23h quand un ami m'a appelé, paniqué : son téléphone envoyait des SMS à ses contacts sans qu'il ne fasse rien. Ma première question a été simple : "Est-ce que tu as installé quelque chose récemment ?" La réponse a tout expliqué. En huit ans à travailler sur des incidents de sécurité, j'ai vu des dizaines de cas comme celui-là. Parfois spectaculaires, souvent discrets.

Un téléphone piraté ne crie pas toujours au secours. La batterie qui se vide plus vite, une consommation de données anormale, une surchauffe inexpliquée : ces signaux faibles passent souvent pour des bugs ordinaires. Pourtant, ils peuvent trahir un logiciel espion actif en arrière-plan.

Vous trouverez ici les outils concrets pour vérifier et réagir : codes USSD, protocole de désinfection, différences Android/iOS, et les menaces avancées comme le SIM swapping que la plupart des guides oublient.

Les signes révélateurs d'un téléphone piraté

Aucun signe pris isolément ne confirme un piratage. C'est leur combinaison, et leur apparition soudaine, qui doit alerter. Voici les huit indicateurs à surveiller.

La batterie se vide anormalement vite

Un logiciel espion actif consomme du CPU et de la radio en permanence pour transmettre des données. Si votre batterie perd 30 à 40 % en quelques heures sans usage intensif, c'est un signal fort. Comparez avec votre consommation habituelle sur la semaine précédente.

Sur Android, allez dans Paramètres > Batterie > Utilisation de la batterie. Sur iOS, Réglages > Batterie. Une application inconnue dans le top 3 des consommateurs est suspecte.

Une consommation de données mobile inexpliquée

Les logiciels espions doivent exfiltrer les données quelque part. Ils consomment de la data mobile, figurant parmi les signes d'un piratage de smartphone les plus caractéristiques, souvent la nuit ou quand le téléphone est en veille. Vérifiez votre consommation dans les paramètres réseau et repérez les applications qui transmettent des volumes anormaux en arrière-plan.

Une augmentation soudaine de plusieurs centaines de mégaoctets sans changement d'usage est un drapeau rouge.

Des applications inconnues apparaissent

Certains malwares installent des applications supplémentaires après avoir obtenu un premier accès. Si vous trouvez des applications que vous n'avez pas installées, examinez-les immédiatement, surtout celles sans icône visible sur l'écran d'accueil. Des noms génériques comme "System Service" ou "Phone Manager" servent couramment à masquer des applications malveillantes répertoriées pour leur comportement furtif.

Le téléphone surchauffe au repos

Un téléphone qui chauffe pendant un appel vidéo ou une session de jeu, c'est normal. En veille sur la table de nuit, non. Une surchauffe persistante sans activité visible signale un processus actif en arrière-plan. Vérifiez le gestionnaire de tâches pour identifier ce qui tourne.

Des pop-ups et redirections inhabituelles

Des publicités qui s'affichent hors d'une application, des redirections vers des sites inconnus dans le navigateur, ou des alertes de sécurité alarmistes qui demandent d'installer quelque chose : tous ces symptômes pointent vers un adware ou un logiciel malveillant. Ne cliquez jamais sur ces alertes.

Le téléphone agit seul

L'écran qui s'allume sans raison, des SMS envoyés à votre insu, des appels passés en pleine nuit : ce sont les symptômes les plus évidents. Dans mon expérience d'ingénieur en sécurité, ce type de comportement autonome indique souvent un accès à distance actif ou un cheval de Troie bancaire. C'est une urgence à traiter immédiatement.

Des performances dégradées soudainement

Un téléphone qui rame, des apps qui plantent fréquemment, un redémarrage qui prend deux fois plus de temps qu'avant : si rien n'a changé dans vos habitudes, la cause peut être un processus parasite qui monopolise les ressources. L'effet est plus marqué sur les appareils d'entrée de gamme aux ressources limitées.

Des factures téléphoniques anormales

Certains malwares envoient des SMS surtaxés ou passent des appels vers des numéros premium. Consultez le détail de votre facture : des appels courts vers des numéros inconnus en dehors de vos heures d'activité méritent une vérification immédiate auprès de votre opérateur.

Codes USSD : vérifier soi-même en 30 secondes

Les codes USSD (Unstructured Supplementary Service Data) sont des commandes directes au réseau de votre opérateur. Composez-les comme un numéro de téléphone et appuyez sur la touche appel. Ils révèlent en quelques secondes si des redirections d'appels ou de messages ont été configurées à votre insu.

*#21# : vérifier les redirections d'appels

Ce code affiche l'état des renvois d'appels actifs sur votre ligne. Si des redirections sont activées vers un numéro que vous ne reconnaissez pas, quelqu'un a modifié votre configuration, potentiellement pour intercepter vos appels. Un résultat "Non activé" sur toutes les lignes est la réponse normale.

*#62# : identifier où vont vos appels non répondus

Ce code vérifie les redirections quand votre téléphone est injoignable ou hors réseau. C'est un vecteur courant d'attaque lors du SIM swapping : les criminels redirigent les appels vers leur propre numéro pour intercepter les codes de validation par SMS. Vérifiez que le numéro affiché appartient à votre messagerie vocale opérateur.

*#06# : obtenir l'IMEI de votre téléphone

L'IMEI est l'identifiant unique de votre appareil. Notez-le et gardez-le dans un endroit sûr, avec les codes à composer pour vérifier l'état de vos redirections à tout moment. En cas de vol ou de piratage avancé, il vous permettra de faire bloquer l'appareil auprès de votre opérateur.

##002# : désactiver toutes les redirections

Ce code universel supprime l'ensemble des renvois d'appels actifs sur votre ligne. Si vous avez un doute sur des redirections configurées à votre insu, composez ce code en premier. Il ne désactive rien de légitime si vous n'avez pas configuré de renvois vous-même, et il rétablit la situation par défaut.

*#*#197328640#*#* : informations réseau avancées (Android)

Ce code ouvre le menu d'information réseau sur la plupart des appareils Android. Il permet de vérifier si votre téléphone est connecté à une vraie antenne opérateur ou à une fausse station de base (IMSI Catcher), utilisée pour intercepter les communications. Un changement fréquent de type réseau (4G vers 2G) sans raison peut indiquer ce type d'attaque.

Diagnostic piratage telephone

Evaluez le risque en 60 secondes

Cochez chaque symptome que vous observez actuellement sur votre telephone. Le diagnostic calcule un score de risque et vous propose des actions concretes.

Que faire si votre téléphone est piraté ?

Agir vite limite les dégâts. Voici le protocole en cinq étapes, dans l'ordre d'urgence.

Étape 1 : couper les communications

Activez immédiatement le mode avion. Cela coupe le Wi-Fi et les données mobiles, empêchant tout transfert en cours, y compris la possibilité de localiser un téléphone à distance pendant le piratage. Déconnectez-vous aussi des réseaux Wi-Fi enregistrés : un attaquant qui a accès à votre appareil peut monitorer votre connexion. Cette étape stoppe l'hémorragie le temps d'évaluer la situation.

Étape 2 : identifier et supprimer les applications suspectes

Parcourez la liste complète de vos applications installées, pas seulement celles visibles sur l'écran d'accueil. Sur Android, allez dans Paramètres > Applications > Voir toutes les applications. Sur iOS, Réglages > Général > Stockage iPhone. Désinstallez immédiatement tout ce que vous ne reconnaissez pas.

Pour les applications difficiles à supprimer (celles qui ont obtenu des droits administrateur), révoquez d'abord ces droits dans les paramètres de sécurité.

Étape 3 : lancer un scan antivirus

Sur Android, des applications comme Malwarebytes, Bitdefender ou Avast peuvent détecter une bonne partie des malwares connus. Lancez un scan complet depuis un réseau de confiance. Sur iOS, les scans d'applications sont limités par le sandboxing : si vous soupçonnez un jailbreak, la réinitialisation reste la meilleure option.

Évitez les antivirus téléchargés en urgence depuis une publicité ou un SMS alarmiste. Ce sont souvent des malwares eux-mêmes.

Étape 4 : changer tous vos mots de passe depuis un autre appareil

Avant de faire quoi que ce soit d'autre, changez vos mots de passe depuis un ordinateur ou un autre téléphone sain. Commencez par les comptes critiques : messagerie principale et banque en premier. Un attaquant qui avait accès à votre téléphone a potentiellement vos identifiants.

Activez l'authentification à deux facteurs sur chaque compte, mais via une application d'authentification et non par SMS si vous suspectez un SIM swapping.

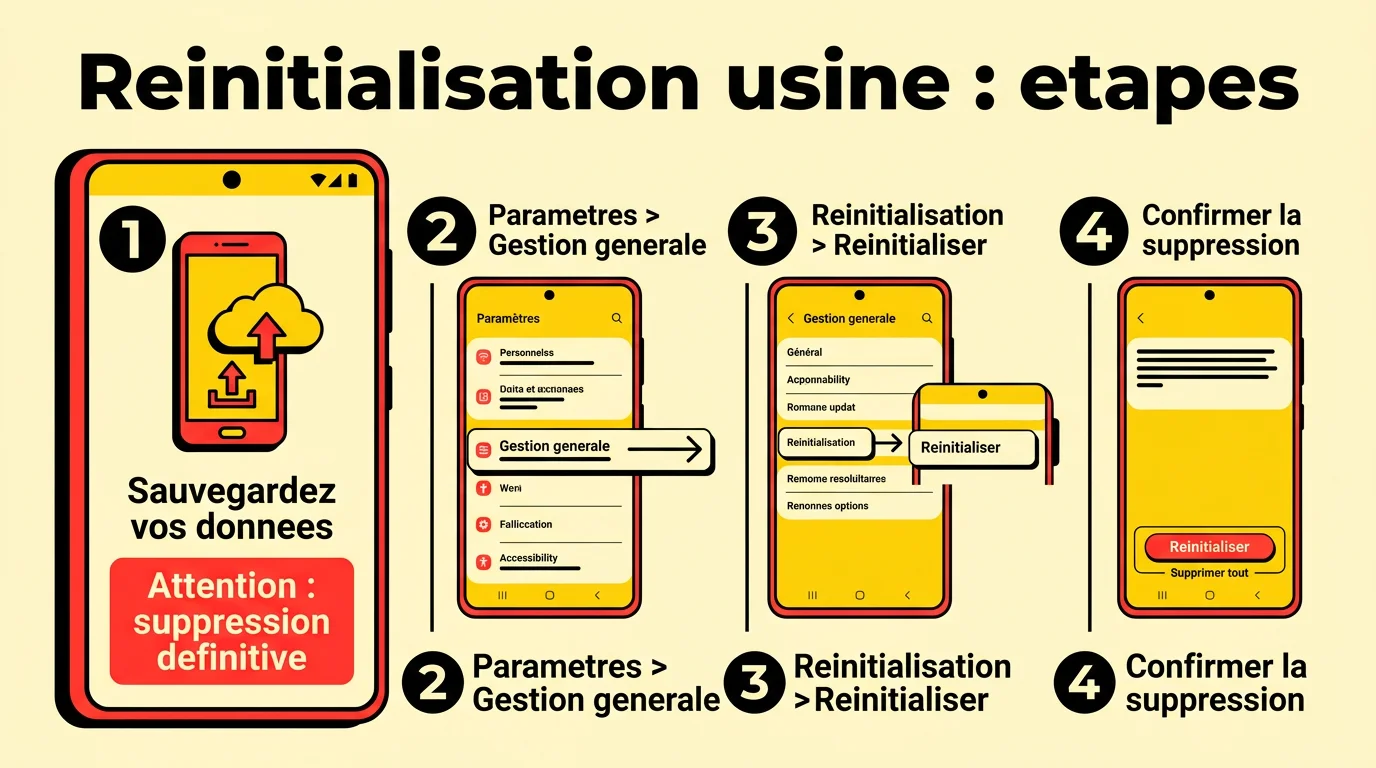

Étape 5 : réinitialisation d'usine si nécessaire

Si les étapes précédentes n'ont pas résolu le problème, la réinitialisation complète est l'option nucléaire. Elle efface tout, y compris les logiciels espions persistants. Sauvegardez d'abord vos données importantes sur un stockage externe (pas sur le cloud si celui-ci est compromis). Sur Android : Paramètres > Gestion générale > Réinitialisation > Réinitialisation des données d'usine. Sur iOS : Réglages > Général > Transférer ou Réinitialiser l'iPhone.

Protocole post-réinitialisation

La réinitialisation n'est pas une fin en soi. Après avoir restauré votre téléphone, installez les applications une par une depuis les stores officiels. Toute application capable de surveiller un téléphone à distance peut se réintroduire via une sauvegarde compromise. Changez à nouveau vos mots de passe une fois le téléphone propre, et signalez l'incident à votre opérateur. Si des données bancaires sont concernées, appelez votre banque.

Android vs iOS : qui est le plus vulnérable ?

La question revient souvent. La réponse honnête : les deux systèmes sont vulnérables, mais pas aux mêmes menaces et pas de la même façon.

Android : plus ouvert, plus exposé

L'écosystème Android est fragmenté : des centaines de fabricants, des versions du système qui varient d'un appareil à l'autre, et des mises à jour de sécurité inégalement distribuées. Cette ouverture a un prix, visible dès que l'on consulte les meilleurs antivirus gratuits Android : tous ciblent des catégories de menaces inexistantes sur iOS. L'installation d'applications hors du Play Store (sideloading) est possible par défaut sur de nombreux appareils, ce qui élargit la surface d'attaque.

Les adwares, spywares commerciaux et chevaux de Troie bancaires ciblent massivement Android. Les stalkerware, ces logiciels espions installés physiquement sur le téléphone par un proche, sont aussi quasi exclusivement des problèmes Android.

iOS : plus fermé, mais pas inviolable

Apple contrôle strictement son écosystème. Le sandboxing des applications empêche chaque app d'accéder aux données des autres. L'App Store filtre les applications malveillantes, mais les conseils de la CNIL rappellent que les permissions accordées restent la première ligne de défense, même sur iOS. Les mises à jour de sécurité arrivent simultanément sur tous les iPhones supportés.

"Rare" ne veut pas dire "impossible". Le jailbreak ouvre toutes les portes aux malwares. Et les spywares les plus sophistiqués comme Pegasus exploitent des failles zero-day sur iOS, sans aucune action de l'utilisateur. Ces attaques coûtent des millions et ne ciblent pas Monsieur Tout-le-Monde : journalistes d'investigation, militants politiques, dirigeants d'entreprises sensibles.

Comment vérifier sur Android ?

Activez Google Play Protect dans les paramètres du Play Store et lancez un scan. Vérifiez les applications ayant obtenu des permissions administrateur dans Paramètres > Sécurité > Applications d'administration du téléphone. Révoquez les droits de toute application suspecte.

Vérifiez aussi les services d'accessibilité, souvent détournés par les spywares pour enregistrer les frappes et capturer l'écran.

Comment vérifier sur iOS ?

Allez dans Réglages > Confidentialité et sécurité et passez en revue les permissions accordées à chaque application. Des accès à la caméra, au microphone ou à la localisation accordés à des applications obscures doivent être révoqués. Vérifiez aussi Réglages > Général > Gestion des profils : un profil de gestion MDM inconnu peut indiquer qu'un logiciel de surveillance a été installé. Si vous trouvez un profil que vous n'avez pas installé, supprimez-le immédiatement.

SIM swapping et menaces avancées

Le SIM swapping est l'une des attaques les plus sournoises qui soit, parce qu'elle ne nécessite aucun accès physique à votre téléphone. J'ai accompagné plusieurs victimes de ce type d'attaque et la constante est toujours la même : elles ont réalisé qu'elles étaient attaquées trop tard, après que leurs comptes bancaires avaient déjà été vidés.

Comment fonctionne le SIM swapping ?

L'attaquant contacte votre opérateur en se faisant passer pour vous. Avec quelques informations personnelles glanées sur les réseaux sociaux ou achetées sur des marchés illégaux, il convainc le service client de transférer votre numéro sur une nouvelle SIM qu'il contrôle. Votre téléphone perd immédiatement le réseau.

L'attaquant reçoit alors tous vos SMS, y compris les codes d'authentification à deux facteurs de votre banque, Gmail ou WhatsApp. Le premier signe : votre téléphone n'a plus de réseau sans raison apparente. Si cela se produit, appelez immédiatement votre opérateur depuis un autre appareil.

Les stalkerware, ces logiciels espions qui viennent de l'intérieur

Les stalkerware sont des logiciels de surveillance commerciaux, légalement vendus comme "contrôle parental" ou "surveillance d'employés", installés à l'insu de la victime par un proche ayant accès physique au téléphone. Ils permettent un suivi de téléphone à votre insu en enregistrant les appels, les SMS, la localisation GPS et les photos, avant de transmettre tout en temps réel à un tableau de bord distant.

Ces applications se cachent délibérément : pas d'icône, pas de nom explicite dans la liste des applications, activité réseau mimant un comportement système normal. La détection passe par une inspection minutieuse des processus actifs et des permissions.

Les attaques Bluetooth et NFC

Le Bluetooth activé en permanence dans les lieux publics expose à des attaques comme le BlueSnarfing (vol de données) ou le Bluebugging (prise de contrôle partielle). Le NFC, lui, peut être exploité si un terminal de paiement frauduleux capture les données de votre carte dématérialisée. Ces attaques restent rares mais réelles dans les environnements très fréquentés.

La règle simple : désactivez Bluetooth et NFC quand vous ne les utilisez pas.

Les faux réseaux Wi-Fi (Evil Twin)

Un attaquant crée un réseau Wi-Fi avec le même nom qu'un réseau public connu ("Airport_WiFi", "Starbucks_Guest"). Votre téléphone s'y connecte automatiquement, et même sécuriser l'accès à votre appareil par code ou biométrie ne protège pas le trafic réseau contre cette interception. Tout votre trafic non chiffré passe par l'attaquant.

Sur ce type de réseau, évitez toute connexion à des comptes sensibles et utilisez un VPN de confiance.

Comment protéger son téléphone efficacement ?

La sécurité n'est pas un état, c'est une pratique. Ces mesures réduisent votre exposition aux menaces les plus courantes.

Pourquoi les mises à jour de sécurité sont vraiment non négociables

La majorité des malwares exploitent des failles connues, corrigées depuis longtemps dans les versions récentes du système. Un téléphone non mis à jour est une porte ouverte. Activez les mises à jour automatiques, système et applications. Sur Android, vérifiez que les mises à jour de sécurité Google sont aussi à jour, pas seulement la version Android.

Comment bien configurer l'authentification à deux facteurs ?

Le 2FA par SMS est mieux que rien, mais reste vulnérable au SIM swapping. Pour ceux qui ne savent pas encore comment activer la double authentification, une application comme Google Authenticator ou Authy génère des codes localement, sans passer par le réseau téléphonique. Pour vos comptes les plus critiques (banque, email principal), envisagez une clé de sécurité physique.

Activez le 2FA sur tous les comptes qui le proposent, en commençant par votre email principal : c'est souvent la clé qui donne accès à tout le reste.

Pourquoi ne pas télécharger en dehors des stores officiels

Télécharger en dehors du Play Store ou de l'App Store multiplie le risque. Les APK proposés sur des sites tiers pour contourner des applications payantes contiennent fréquemment des logiciels malveillants. Si vous devez activer le sideloading sur Android pour une raison légitime, désactivez-le immédiatement après. Sur iOS, méfiez-vous des profils de configuration qui permettent l'installation d'applications hors App Store.

Faites le tour des permissions d'applications une fois par mois

Quand avez-vous vérifié pour la dernière fois quelles applications ont accès à votre microphone, caméra ou localisation ? Faites cet audit une fois par mois. Sur Android et iOS, vous pouvez désormais voir par permission quelles applications y ont accès. Une lampe de poche qui demande l'accès aux contacts n'a aucune raison légitime de l'obtenir.

Le code PIN de la SIM, souvent oublié

Le PIN de votre carte SIM est distinct du code de déverrouillage de votre téléphone. Il empêche qu'en cas de vol, quelqu'un insère votre SIM dans un autre appareil et reçoive vos SMS. Par défaut, de nombreux opérateurs livrent des SIM avec des PIN faibles (0000, 1234). Changez-le dans les paramètres réseau.

En cas de perte ou de vol, bloquez aussi la SIM auprès de votre opérateur dès que possible.

Sur un réseau public, votre trafic est lisible

Sur un réseau Wi-Fi public, considérez que votre trafic est potentiellement visible. Un VPN chiffre vos communications de bout en bout, premier réflexe pour protéger votre sécurité numérique sur des connexions non maîtrisées. Évitez les opérations bancaires sur des réseaux non sécurisés. Désactivez la reconnexion automatique aux réseaux connus dans les lieux très fréquentés, et vérifiez toujours que les sites que vous visitez utilisent HTTPS.

Si vous suspectez un stalkerware, ne l'effacez pas tout de suite

Si vous suspectez que quelqu'un de votre entourage a installé un logiciel espion sur votre téléphone, ne le désinstallez pas immédiatement. Dans certains contextes, en particulier les situations de violences conjugales, l'attaquant peut recevoir une alerte si le logiciel est supprimé. Contactez d'abord une association spécialisée ou les forces de l'ordre. Le plan d'action doit tenir compte de votre sécurité personnelle, pas seulement de la sécurité numérique.

Questions fréquentes

Comment savoir avec certitude si mon téléphone est piraté ?

Aucun signe unique ne confirme à lui seul un piratage. C'est la combinaison de plusieurs symptômes (batterie anormalement rapide à se vider, applications inconnues, surchauffe au repos, données mobiles consommées en arrière-plan) qui doit alerter. Les codes USSD (*#21#, *#62#) permettent de vérifier les redirections actives. Un scan antivirus sur Android peut détecter les malwares connus. Sur iOS, la vérification des profils de gestion dans les réglages est le premier réflexe.

Peut-on être espionné sans que son téléphone soit infecté ?

Oui. Le SIM swapping permet d'intercepter vos SMS et appels sans jamais toucher à votre téléphone. Les IMSI Catchers (fausses antennes relais) interceptent les communications en clair à proximité. Les comptes cloud liés à votre téléphone (iCloud, Google) peuvent aussi être compromis indépendamment de l'appareil lui-même. La sécurité du téléphone ne suffit pas : les comptes en ligne associés doivent aussi être protégés.

Comment supprimer un pirate de son téléphone ?

Commencez par couper les communications (mode avion), puis identifiez et désinstallez les applications suspectes. Changez tous vos mots de passe depuis un autre appareil. Utilisez un antivirus pour scanner les malwares restants. Si le problème persiste, la réinitialisation d'usine est l'option la plus radicale et la plus efficace. Après la réinitialisation, réinstallez les applications une par une depuis les stores officiels et évitez de restaurer depuis une sauvegarde complète qui pourrait réintroduire le malware.

Les codes *#21# et *#62# fonctionnent-ils sur tous les téléphones ?

Ces codes USSD fonctionnent sur la grande majorité des téléphones Android et iOS en France, quel que soit l'opérateur. Ils interrogent directement le réseau téléphonique, pas le système d'exploitation. Le résultat peut varier légèrement dans la présentation selon les opérateurs, mais l'information fournie est la même. Le code ##002# pour désactiver toutes les redirections est également universel sur les réseaux français.

Mon iPhone peut-il être piraté sans jailbreak ?

Les attaques de masse sur iOS sans jailbreak sont rares mais non nulles. Des spywares comme Pegasus ont exploité des failles zero-click sur iOS, sans aucune action de l'utilisateur. Ces attaques très sophistiquées et coûteuses ne visent pas le commun des mortels : journalistes d'investigation ou militants en font les frais. Pour un usage quotidien standard, un iPhone à jour et sans jailbreak assure un niveau de sécurité très élevé. Maintenez iOS à jour : Apple publie régulièrement des correctifs pour les failles activement exploitées.

Qu'est-ce que le SIM swapping et comment s'en protéger ?

Le SIM swapping consiste à convaincre votre opérateur de transférer votre numéro de téléphone sur une SIM contrôlée par l'attaquant. Il reçoit alors tous vos SMS, y compris les codes 2FA. Pour vous protéger : activez un code PIN ou un mot de passe supplémentaire sur votre compte opérateur, passez votre 2FA sur une application d'authentification plutôt que par SMS, et limitez la quantité d'informations personnelles accessibles publiquement sur les réseaux sociaux.

Un téléphone qui chauffe est-il forcément piraté ?

Non. La surchauffe a de nombreuses causes légitimes : charge rapide, usage intensif (jeu, vidéo), conditions climatiques, batterie vieillissante. Le signal d'alarme, c'est la surchauffe au repos, sans application ouverte, de façon persistante. Croisez ce symptôme avec les autres indicateurs : consommation batterie par application, données mobiles consommées en arrière-plan, présence d'applications inconnues. Seul le faisceau d'indices permet de conclure.